Configurer les réglages d’utilisateurs Microsoft Entra ID

2026-01-30Dernière mise à jour

Pour spécifier la manière dont les données doivent circuler entre Microsoft Entra ID et Genetec ClearIDMC, vous devez configurer les réglages d’utilisateurs et spécifier les correspondances d’attributs pour la synchronisation automatique.

Avant de commencer

À savoir

Procédure

- Sur le portail Microsoft Azure, repérez et cliquez sur Applications d’entreprise.

- Dans la section Applications d’entreprise, repérez votre application d’intégration SCIM ClearID.

- Dans la section Gérer, cliquez sur Provisionnement, puis à nouveau sur Provisionnement.

- Développez la section Mappages et cliquez sur Approvisionner les utilisateurs Microsoft Entra ID.

-

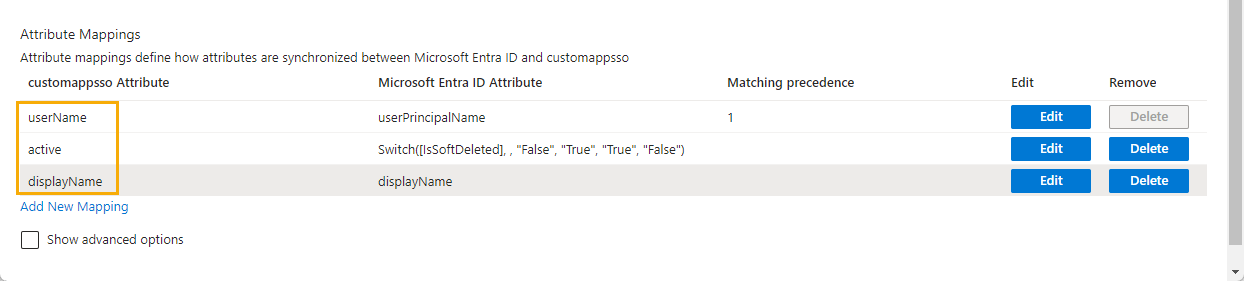

Modifier les correspondances d’attributs par défaut.

-

Sur la page Mappage d’attributs, cliquez sur Supprimer pour supprimer les attributs par défaut qui sont inutilisés.

Conservez uniquement les suivants :

-

userName -

active -

displayName

-

- Cliquez sur Enregistrer puis cliquez sur Oui pour confirmer vos modifications.

-

Sur la page Mappage d’attributs, cliquez sur Supprimer pour supprimer les attributs par défaut qui sont inutilisés.

-

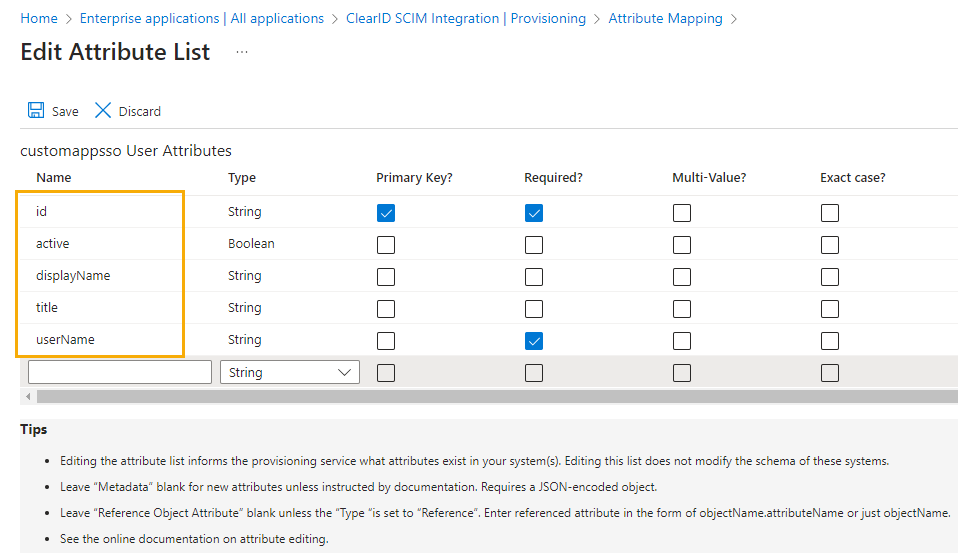

Modifiez les attributs de l’utilisateur customappsso.

- Sur la page Mappage d’attributs, cliquez sur Afficher les options avancées.

-

Cliquez sur Modifier la liste d’attributs pour customappsso, puis cliquez sur Supprimer pour supprimer tous les attributs par défaut qui sont inutilisés.

Conservez uniquement les suivants :

-

id -

active -

displayName -

title -

userName

-

- Cliquez sur Enregistrer puis cliquez sur Oui pour confirmer vos modifications.

-

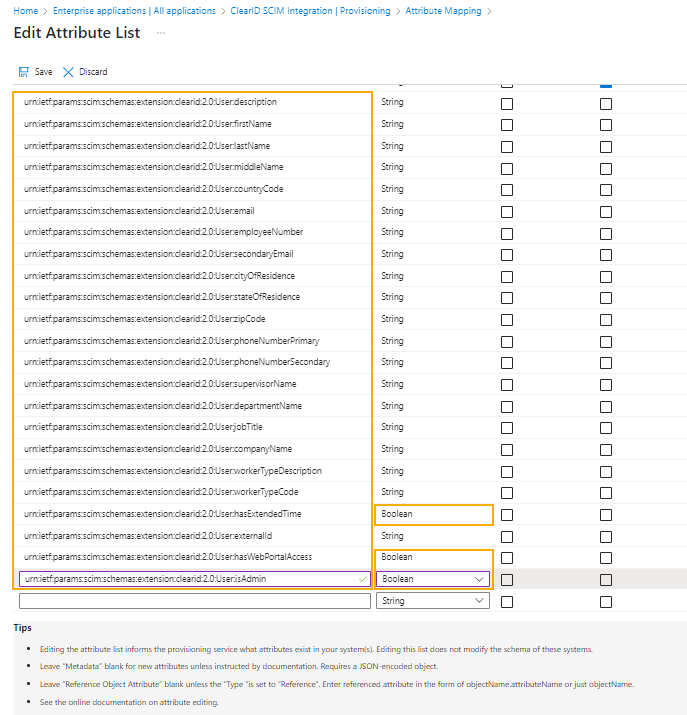

Ajoutez les attributs du schéma ClearID.

Ajoutez uniquement la liste d’attributs disponibles pour ClearID :

urn:ietf:params:scim:schemas:extension:clearid:2.0:User:description urn:ietf:params:scim:schemas:extension:clearid:2.0:User:firstName urn:ietf:params:scim:schemas:extension:clearid:2.0:User:lastName urn:ietf:params:scim:schemas:extension:clearid:2.0:User:middleName urn:ietf:params:scim:schemas:extension:clearid:2.0:User:countryCode urn:ietf:params:scim:schemas:extension:clearid:2.0:User:email urn:ietf:params:scim:schemas:extension:clearid:2.0:User:employeeNumber urn:ietf:params:scim:schemas:extension:clearid:2.0:User:secondaryEmail urn:ietf:params:scim:schemas:extension:clearid:2.0:User:cityOfResidence urn:ietf:params:scim:schemas:extension:clearid:2.0:User:stateOfResidence urn:ietf:params:scim:schemas:extension:clearid:2.0:User:zipCode urn:ietf:params:scim:schemas:extension:clearid:2.0:User:phoneNumberPrimary urn:ietf:params:scim:schemas:extension:clearid:2.0:User:phoneNumberSecondary urn:ietf:params:scim:schemas:extension:clearid:2.0:User:supervisorName urn:ietf:params:scim:schemas:extension:clearid:2.0:User:departmentName urn:ietf:params:scim:schemas:extension:clearid:2.0:User:jobTitle urn:ietf:params:scim:schemas:extension:clearid:2.0:User:companyName urn:ietf:params:scim:schemas:extension:clearid:2.0:User:workerTypeDescription urn:ietf:params:scim:schemas:extension:clearid:2.0:User:workerTypeCode urn:ietf:params:scim:schemas:extension:clearid:2.0:User:hasExtendedTime urn:ietf:params:scim:schemas:extension:clearid:2.0:User:externalId urn:ietf:params:scim:schemas:extension:clearid:2.0:User:hasWebPortalAccess, Boolean urn:ietf:params:scim:schemas:extension:clearid:2.0:User:isAdmin, Boolean-

Sur la page Modifier la liste d’attributs, copiez et collez un nom d’attribut de l’exemple de code du schéma ClearID précédent dans le champ Nom et sélectionnez le Type d’attribut.

Quasiment tous les attributs sont de type Chaîne, à l’exception de trois attributs qui sont de type Booléen :

hasExtendedTimehasWebPortalAccessetUserisAdmin.IMPORTANT :L’attribut ClearIDexternalIdest l’identifiant unique utilisé par ClearID pour la synchronisation. Il est associé à l’attribut uniqueobjectIddans Microsoft Entra ID. -

Répétez pour chaque attribut cité dans l’exemple de code d’attribut du schéma ClearID précédent.

- Cliquez sur Enregistrer puis cliquez sur Oui pour confirmer vos modifications.

-

Sur la page Modifier la liste d’attributs, copiez et collez un nom d’attribut de l’exemple de code du schéma ClearID précédent dans le champ Nom et sélectionnez le Type d’attribut.

-

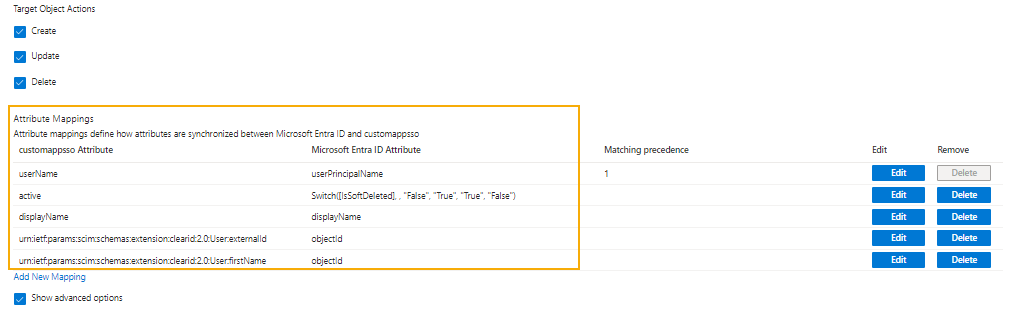

Ajoutez les mappages d’attributs ClearID.

- Sur la page Mappage d’attributs, cliquez sur Ajouter un nouveau mappage.

-

Sur la page Modifier l’attribut, ajoutez les attributs nécessaires correspondant aux attributs ajoutés à l’étape 7.

Incluez les éléments suivants :

- Type de mappage : Direct

- Attribut source : objectid

- Attribut cible : <votre valeur d’attribut>

- Cliquez sur OK.

-

Répétez pour chaque attribut ajouté plus tôt, et remplacez la valeur d’attribut cible avec l’attribut suivant.

Pour une synchronisation initiale réussie, les attributs suivants sont nécessaires. Vous pouvez en ajouter d’autres par la suite.

REMARQUE :

REMARQUE :objectidcorrespond au GUID dans Azure. Il s’agit d’une valeur codée en dur, générée par le système, qui ne peut être modifiée. -

Cliquez sur Enregistrer puis cliquez sur Oui pour confirmer vos modifications.

Vous pouvez à présent fermer la fenêtre et revenir à la page Provisionnement.